Nouvelles des Amis -

Technologie au collège Henri Vincenot de Louhans, ressources et cours pour la technologie au collège

Protéger les données !

|

|

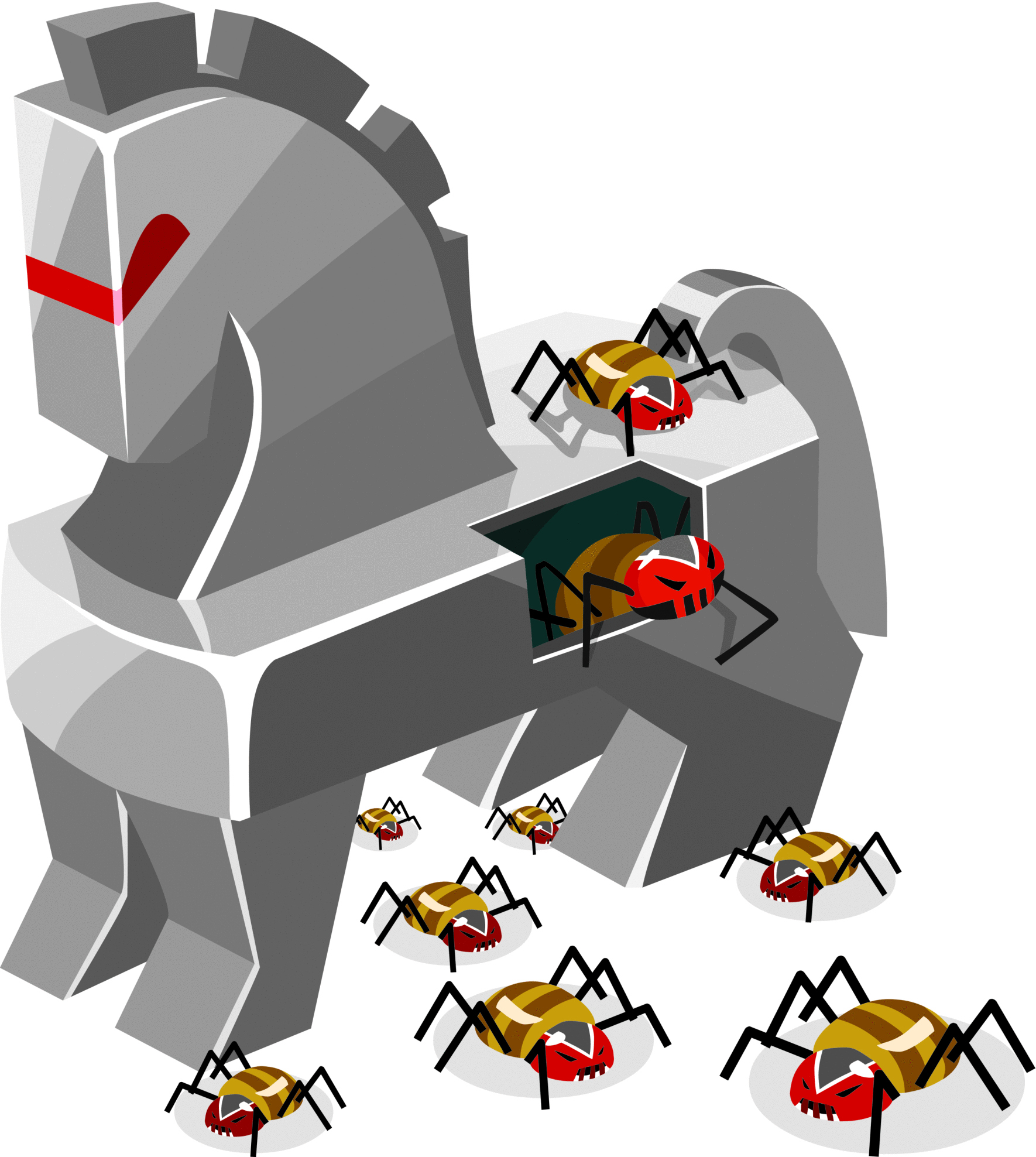

La cybersécurité apparaît comme étant de nos jours une priorité pour les entreprises : la protection de leurs systèmes d’informations et de leurs données contre les cyberattaques est devenue un véritable enjeu. Les menaces informatiques telles que les virus, les piratages, les fuites de données sont de plus en plus répandues et sophistiquées. La cybersécurité englobe un ensemble de pratiques visant à sécuriser au maximum les réseaux, les applications, les données et les objets connectés.

Elle s’appuie sur des protocoles de sécurité, la formation des utilisateurs avec l’adoption de moyens de protection comme les anti-virus, les mots de passe et les systèmes de cryptage.

Les attaques devenant de plus en plus complexes, la cybersécurité est devenue un enjeu crucial pour les entreprises à un point tel que des nouveaux métiers sont apparus…

Regarder les vidéos données par le professeur :

|

|

|

|

|

https://www.youtube.com/shorts/kSg9YLP_2_E |

https://www.youtube.com/shorts/SziCWSTS5BM | https://www.youtube.com/watch?v=YI-6nZFxwNg | https://www.youtube.com/shorts/omHN1gwkVkM |

Télécharge le document suivant 4S70-protection-des-donnees.odt et compléter le à l'aide du traitement de texte.

Répond aux différentes questions en t'aidant des vidéos et du document "4S70 Ressource-1"

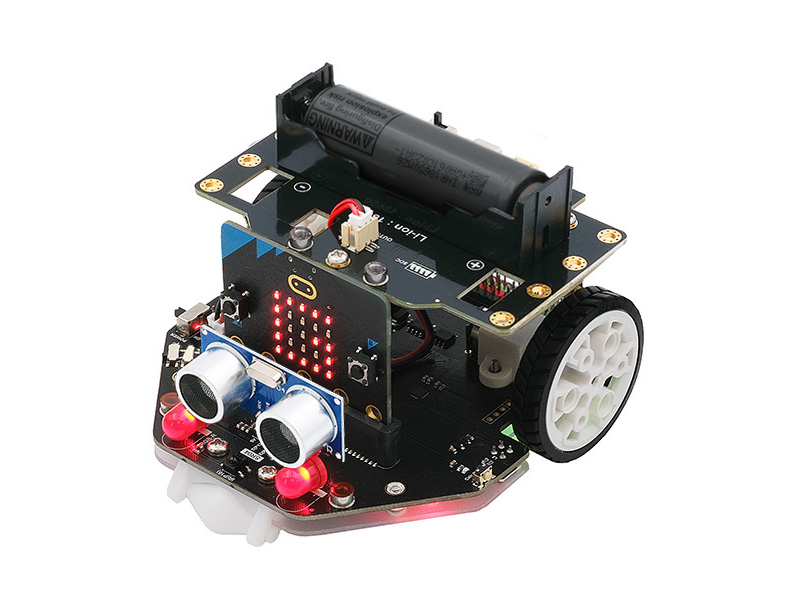

Dans cette séance, deux robots vont réaliser leurs tâches de manière autonome en communiquant entre eux, mais est-ce que la communication entre ces deux robots est parfaitement sécurisée ?

Est-ce qu’un pirate mal intentionné pourrait s’introduire dans le programme et venir interférer dans le bon fonctionnement de nos deux robots ?

Télécharge le document suivant 4S71-dysfonctionnement de robot.odt et compléter le partie par partie avec ton groupe

Partie 1

Travail 1 : visionne la vidéo "fonctionnement manuel des robots".

Ouvre le programme " Fonctionnement-manuel-Robot 1"et " Fonctionnement-manuel-Robot 2 " dans les ressources de ta classe.

Test le programme pour chaque robot et analyse ce programme en repérant les différentes parties du programme.

Travail 2 :

Ouvre la fiche 4S71-ressource-2 " Faire communiquer deux cartes micro-bit ".

Lis attentivement cette fiche et réalise l’exercice d’application sur la température en faisant communiquer la carte A avec la carte B.

Travail 3 : Visionne la vidéo " Fonctionnement automatique des robots"

Reprends le programme " Fonctionnement-manuel-Robot 1" et " Fonctionnement-manuel-Robot 2 ". Inscris ci-dessous les modifications à effectuer pour permettre une communication entre les deux robots et leur permettre d’interagir ensemble : le départ du robot 2 doit se faire dès le moment où le robot 1 termine son cycle, c'est-à-dire dès que le message GO est reçu.

Partie 2 :

La question à se poser maintenant est de savoir si notre système est sécurisé ou non. Une personne mal intentionnée peut-elle entrer dans la communication entre nos deux robots et ainsi interagir elle aussi dans le programme de fonctionnement ?

Complète le document.

Partie 3 :

Test sur le cycle de nos robots :

Suis les instructions données

Ouvrir la vidéo intitulée "Attaque pirate" et Observe ce qui s'est passé :

-

Le robot 1 démarrer après un appui sur le bouton A.

-

Ce robot envoie ensuite un message "GO" par radio, ce qui déclenche automatiquement le robot 2.

-

Une personne utilise ensuite une troisième carte microbit (carte pirate) pour envoyer elle aussi le message "GO".

Observer le robot 2 qui réagit, même si ce n’est pas la carte du robot 1 qui a envoyé le message.

Télécharge le document "4S72-Cyberattaque de robot" et complète le document partie par partie

Partie 1 :

Travail : Tester un système non sécurisé

Objectif : comprendre qu’un système non sécurisé réagit à tout message sans vérifier l’identité de l’émetteur.

Partie 2 :

Travail : Identifier l’émetteur d’un message.

Objectif : Comprendre pourquoi un système non sécurisé peut réagir à n’importe quel message, et formuler l’idée qu’il faut vérifier l’identité de l’émetteur pour le sécuriser.

Partie 3 :

Travail : Apprendre à afficher, envoyer et utiliser le numéro de série (adresse MAC) d’une carte micro-bit pour filtrer les messages et sécuriser un programme.

Objectif : Découvrir que chaque carte micro-bit possède un numéro de série unique pouvant être utilisé pour l’identifier.

| Synthèses |

Vidéo explicative | Exercices | Correction |

| OST1-2f Cybersécurité |

|

||

| OST1-2g Cyberviolence et usurpation d'identité |

|

||

| SFC3-12c Les instructions conditionnelles |

|

Dernière mise à jour : 06/06/2026 14:17